Die instruktive Praxis in modernen Newsrooms hat in Redaktionen funktioniert, als Produkte noch überschaubar waren. Mit dem Aufkommen der Multi-Kanalität über Social Media, Suchmaschinenmarketing und Newsletter ist dieser Ansatz aber nur noch schwer und vor allem langsam managebar. Besser ist es, auf die Kanban-Methode für Redaktionen zu setzen. Eine Übersicht.

Prozesse erkennen und strukturieren

Früher war mehr Lametta und vor allem weniger Content. Als sich das Content-Marketing noch auf Print-Anzeigen, Broschüren für Messeauftritte und Medienmitteilungen beschränkte, konnten redaktionsleitende Personen instruktiv vorgehen und die einzelnen Projekte managen. Denn erstens gab es von denen nicht so viele wie heutzutage (wobei ich nicht über die Komplexität rede!) und zweitens waren die Marketing-Abteilungen in größeren Unternehmen auf diese Projekte zugeschnitten.

Auch im Tourismus-Bereich und dem Binnen- und Außenmarketing von Städten und Kommunen war die Kanalität überschaubar und der work in progress durch Wissen, Erfahrung und Lenkung überschau- und abarbeitbar.

Komplexität durch Multikanalität

Auch als die ersten Social-Media-Plattformen dazugekommen sind, musste sich erst einmal wenig ändern: Die Medienmitteilungen wurden im ersten Schritt einfach bei Facebook geteilt, später dann immer mehr an die eigene Zielgruppe angepasst. Als Instagram aufkam? Das gleiche Spielchen. Aber langsam stellte man sich die Frage, ob da die Archivfotos ausreichen oder extra ein:e Fotograf:in engagiert werden sollte? Anzeigen wurden an Agenturen outgesourct und Online-Advertorials just-in-time produziert – und das alles neben der, ich nenne sie mal, historischen Routinearbeit. Suchmaschinenmarketing, Social-Media-Ads, ganz neue Controlling-Kreisläufe – in meiner Agenturzeit in den 2010ern konnte ich noch erleben, wie das manche:n Kund:in so beschäftigt hat, dass sie sich dadurch fast selbst zum Stillstand gebracht haben.

Arbeit sichtbar machen

In der vergangenen Woche organisierte der Startraum in Göttingen einen mehrteiligen New-Work-Workshop. Unter anderem hat dort Ruven Bers von der Arineo über Kanban und Scrum gesprochen. Und erwähnt, wie wichtig es ist, zu sehen, wie viel Arbeit sich gerade in einem System befindet. Ein logischer Gedanke, den wir wahrscheinlich alle sinnvoll ansehen. Denn manchmal verlassen wir uns zu sehr auf unser Gefühl und der „gefühlte“ Berg an Arbeit ist viel schneller abgehakt als die Aufgabe, für die man 20 Minuten eingerichtet hat und die sich dann über mehrere Tage zieht.

Um da den Überblick zu bewahren hilft Kanban.

Mit Kanban den Prozessablauf objektivieren

Kanban ist eine japanische Methode, die 1947 entwickelt wurde, um die Produktion und Fertigung zu flexibilisieren und zu verschlanken. In der Wikipedie findet ihr dazu jede Menge Hintergrundinfos und Sekundärliteratur. Was für diesen Beitrag hier wichtig ist: Kanban teilt einen Prozess in Unterprozesse ein. Die einfachste Einteilung ist euch mit Sicherheit bekannt: „Zu bearbeiten“, „in Arbeit“ und „erledigt“. Richtig, ihr kennt das von allen Orga-Tools, die Boards anbieten, wie Trello, Microsoft Planner, Jira, Zenkit, Asana oder Post-Its am Whiteboard.

Prozesse in der Redaktion vereinheitlichen

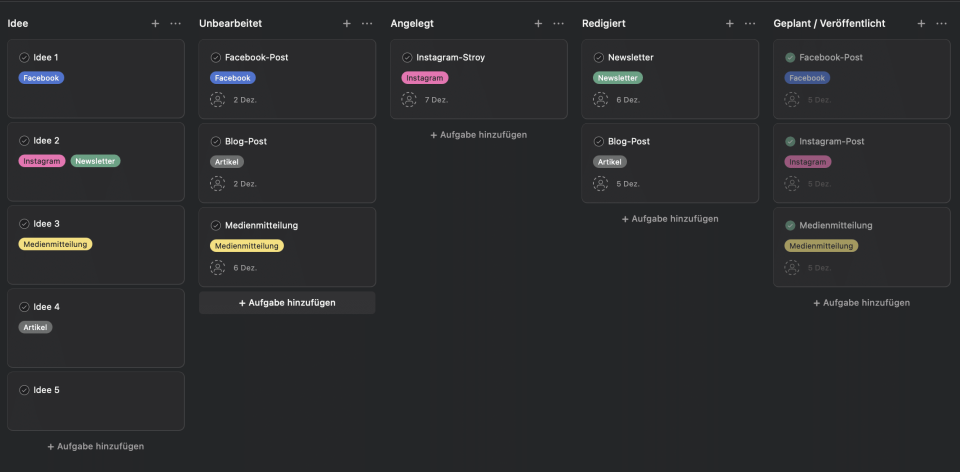

[caption id="attachment_1386" align="alignnone" width="2286"]

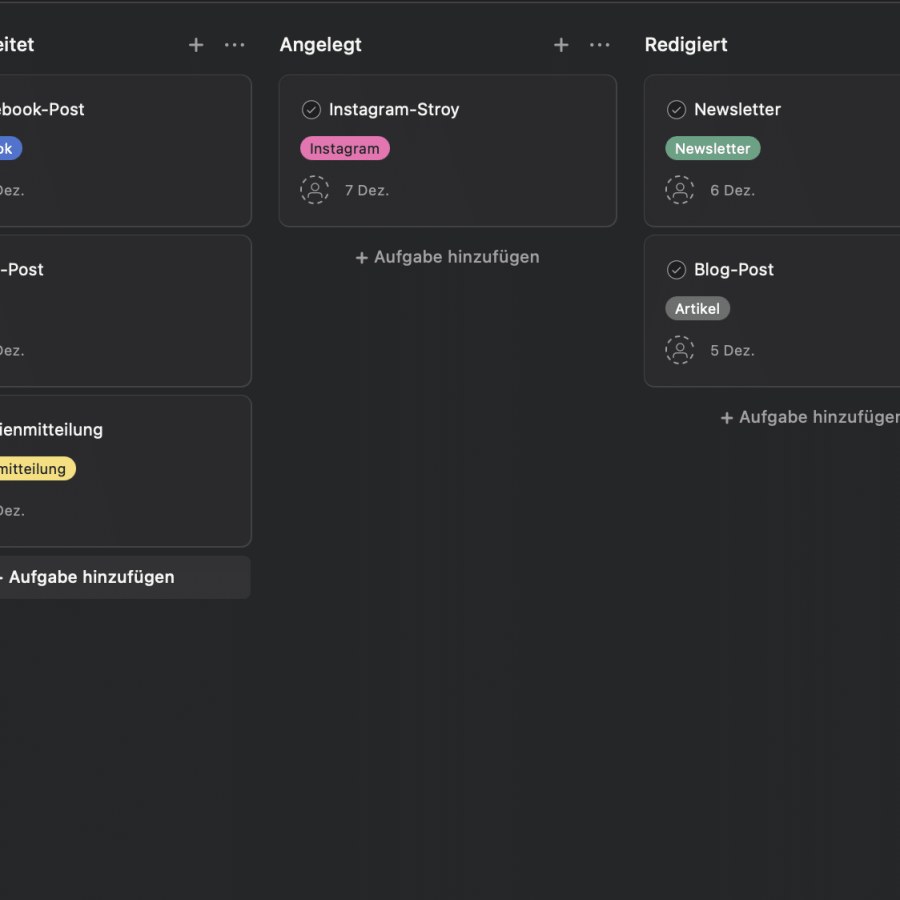

Ich habe beispielhaft ein simples Kanban-Board vorbereitet mit den Phasen „Idee“ (Backlog), „Unbearbeitet“, “Angelegt”, “Redigiert” und “Geplant / Veröffentlicht”. In jeder Spalte befinden sich einzelne Items, die einen Titel, ein Veröffentlichungsdatum, eine Kategorie (in dem Fall, in welchem Kanal sie veröffentlicht werden) und eine bearbeitende Person besitzen. Wird in einem Meeting besprochen, ein Thema zu veröffentlichen, wird es vom Board “Idee” in “Unbearbeitet” verschoben und die Zuständigkeiten entsprechend verteilt. So sieht das ja noch recht übersichtlich aus: Die wichtigsten Themen stehen im Board weiter oben und mit einem Blick kann jedes Teammitglied die Gesamtsituation gut überblicken. Nach jedem weiteren Schritt landet es weiter nach rechts, bis es dann irgendwann “veröffentlicht” und somit bearbeitet ist. Wie man das alles automatisieren habe ich hier aufgeschrieben.

Wichtig ist, dass so ein Tool auch andere Darstellungsformen unterstützt, beispielsweise als Kalender.

[caption id="attachment_1389" align="alignnone" width="2402"]

Wenn Komplexität steigt, müssen Filter ran

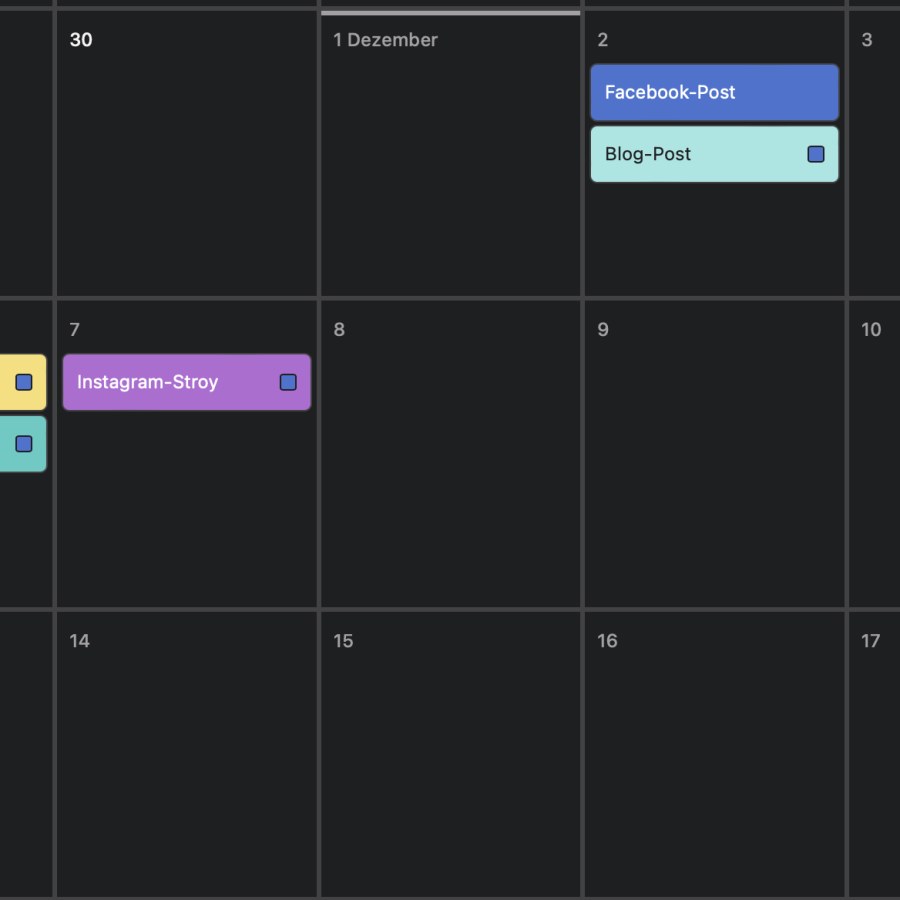

Wenn das jetzt aber nicht 14 Beiträge für die Woche wären, sondern 50 und wenn nicht drei Leute die Tasks bearbeiten, sondern fünf, dann kann diese Hilfe ganz schnell überfordern. Details ersticken dann den eigentlichen Überblick. Was dann hilft? Filter.

Im ersten Schritt, und das können nur Online-Tools in dieser Flexibilität, kann man die Aufgaben von anderen Bearbeiter:innen ausblenden. Statt 50 stehen dann nur noch 25 da. Für meinen Geschmack immer noch nicht überschaubar.

Im zweiten Schritt, sollte das Tool dann die Möglichkeit besitzen, anzeigen zu lassen, welche Aufgaben in der kommende Woche anstehen.

[gallery size="medium" link="file" ids="1397,1398"]

Schon übersichtlicher, oder? In dem Fall könntet ihr auch nach Kanälen sortieren und beispielsweise nur die Facebook-Posts anzeigen oder eine ganz neue Metrik einführen und Aufgaben priorisieren und nur die wichtigsten anzeigen. Und das macht ihr nicht, weil es das System kann. Sondern ihr macht es, um euch darauf zu konzentrieren, was im Moment wichtig ist. Und wenn es nur der Überblick ist. Dadurch könnt ihr das Projekt aus unterschiedlichen Winkeln begutachten – und verbessern.

Überblick: Schätzen ist besser als Raten

Denn mit der Zeit bekommt ihr durch den Überblick eine ganz gute Idee, wie gut ihr mit eurem Workload ausgelastet seid. Und das gibt nicht nur Sicherheit und ein gutes Gefühl von Planbarkeit. Sondern spart im Endeffekt ordentlich Zeit und nerven.

Lernt aus meinen Fehlern: Mehr ist nicht per se immer besser

Ich habe beim ersten Prozessdesign zu viele Boards angelegt und bin zu kleinteilig geworden, so dass man fast schon eine halbe Minute nach links oder rechts scrollen muss, um eine Übersicht aller Boards zu bekommen. Das ist natürlich suboptimal. Man braucht kein Board „Facebook-Idee“, wenn man sich die Einträge auch über den Filter „Kanäle“ im Backlog (Ideenliste) anzeigen lassen kann. Weniger ist in solch einem Design dann doch mehr.

Wie organisiert ihr euren Redaktionsalltag? Schreibt’s doch bitte in die Kommentare, interessiert mich.